A további biztonság érdekében a Cisco SG300-10 kapcsolóimat csak egy IP-címre akartam korlátozni a helyi alhálózatomban. Az új kapcsoló néhány hét múlva visszaállítása után nem voltam elégedett azzal, hogy tudom, hogy bárki, aki csatlakozott a LAN-hoz vagy a WLAN-hoz, eljuthat a bejelentkezési oldalra az eszköz IP-címének megismerésével.

Az 500 oldalas kézikönyv segítségével végigszórottam, hogy kitaláljam, hogyan blokkolhatom az összes IP-címet, kivéve azokat, amelyeket a menedzsment eléréséhez akartam. A Cisco fórumokon végzett sok tesztelés és több hozzászólás után rájöttem! Ebben a cikkben a Cisco kapcsolóhoz tartozó hozzáférési profilok és profilszabályok konfigurálásának lépéseit követjük.

Megjegyzés : Az alábbi módszer leírása lehetővé teszi, hogy korlátozza a hozzáférést a kapcsoló bármely engedélyezett szolgáltatásához. Például korlátozhatja az SSH, a HTTP, a HTTPS, a Telnet vagy az összes ilyen szolgáltatás IP cím szerinti hozzáférését.

Kezelési hozzáférési profil és szabályok létrehozása

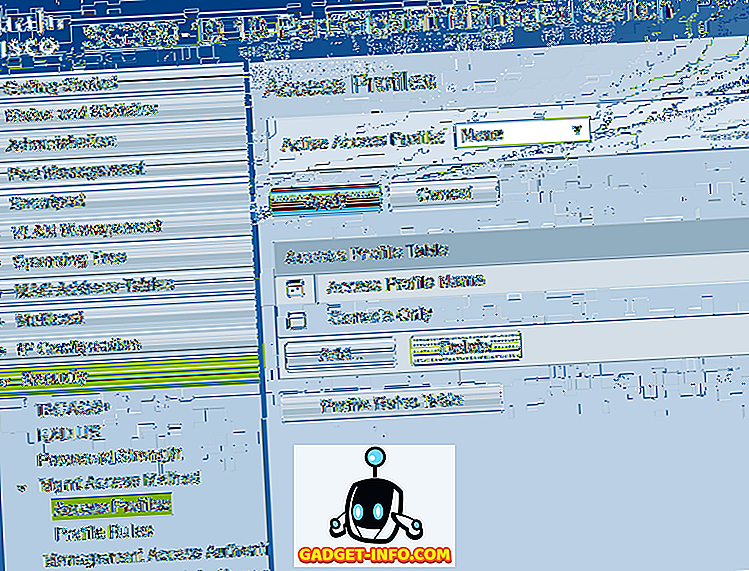

A kezdéshez jelentkezzen be a kapcsoló webes felületébe, és bontsa ki a Biztonság elemet, majd bontsa ki a Mgmt hozzáférés módját . Menj előre, és kattints a Hozzáférési profilokra .

Az első dolog, amit meg kell tennünk, új hozzáférési profil létrehozása. Alapértelmezés szerint csak a Csak konzol profilt láthatja. Azt is észreveheti, hogy a tetején az Active Access Profile mellett nincs kiválasztva. Miután létrehoztuk profilunkat és szabályunkat, a profil aktiválásához ki kell választanunk a profil nevét.

Most kattintson a Hozzáadás gombra, és egy párbeszédablakot kell megjelenítenie, ahol meg tudja adni az új profilját, és hozzáadhatja az új szabály első szabályát is.

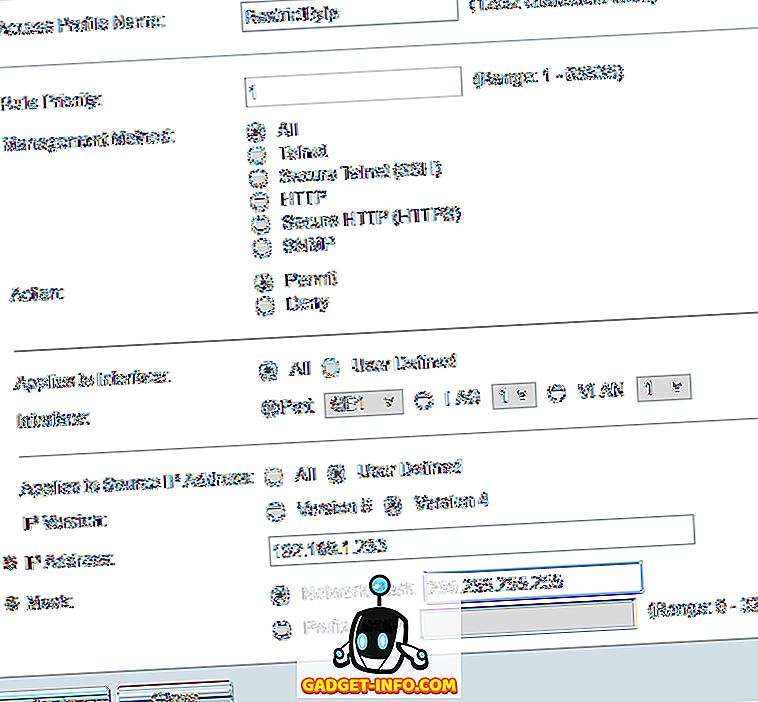

A tetején adja meg az új profiljának nevét. Az összes többi mező az első szabályhoz kapcsolódik, amely hozzáadódik az új profilhoz. Szabály prioritás esetén 1 és 65535 közötti értéket kell választania. A Cisco működése az, hogy a legalacsonyabb prioritású szabályt először alkalmazzák. Ha nem egyezik, akkor a következő szabály a legalacsonyabb prioritású.

Példaomban az 1. prioritásot választottam, mert azt szeretném, hogy ezt a szabályt először dolgozzuk fel. Ez a szabály az, amely lehetővé teszi, hogy az IP-cím, amelyhez hozzáférést kívánok biztosítani a kapcsolóhoz. A Kezelési módszer alatt választhat egy adott szolgáltatást vagy kiválaszthat mindent, ami mindent korlátoz. Az én esetemben mindent úgy választottam, mert az SSH és a HTTPS csak akkor engedélyezett, és mindkét szolgáltatást egy számítógépről kezelem.

Ne feledje, hogy ha csak SSH-t és HTTPS-t szeretne biztosítani, akkor két külön szabályt kell létrehoznia. A művelet csak a Megtagadás vagy az Engedélyezés lehet . Például az engedélyt választottam, mivel ez az engedélyezett IP-re vonatkozik. Ezután alkalmazhatja a szabályt egy adott interfészre az eszközön, vagy hagyhatja azt az All ( Mind) lehetőségre, hogy minden portra érvényes legyen.

A Forrás IP-címre hivatkozás alatt a Felhasználó által definiált értéket kell választanunk, majd a 4-es verziót kell választanunk, kivéve, ha IPv6-környezetben dolgozol. Ebben az esetben a 6. verziót választanod. olyan hálózati maszkban, amely megfelel az összes releváns bitnek.

Például, mivel az IP-címem 192.168.1.233, az egész IP-címet meg kell vizsgálni, és ezért 255.255.255.255 hálózati maszkra van szükségem. Ha azt szeretném, hogy a szabály az összes alhálózatra érvényes legyen, akkor 255.255.255.0 maszkot használnék. Ez azt jelenti, hogy bárki, aki 192.168.1.x címmel rendelkezik, megengedett lenne. Ez nem az, amit akarok, természetesen, de remélhetőleg ez magyarázza meg, hogyan kell használni a hálózati maszkot. Ne feledje, hogy a hálózati maszk nem a hálózati alhálózati maszk. A hálózati maszk egyszerűen azt mondja, hogy a Cisco milyen biteket néz ki a szabály alkalmazásakor.

Kattintson az Alkalmaz gombra, és most új hozzáférési profilt és szabályt kell kapnia! A bal oldali menüben kattintson a Profilszabályokra, és meg kell látnia az új szabályt a tetején.

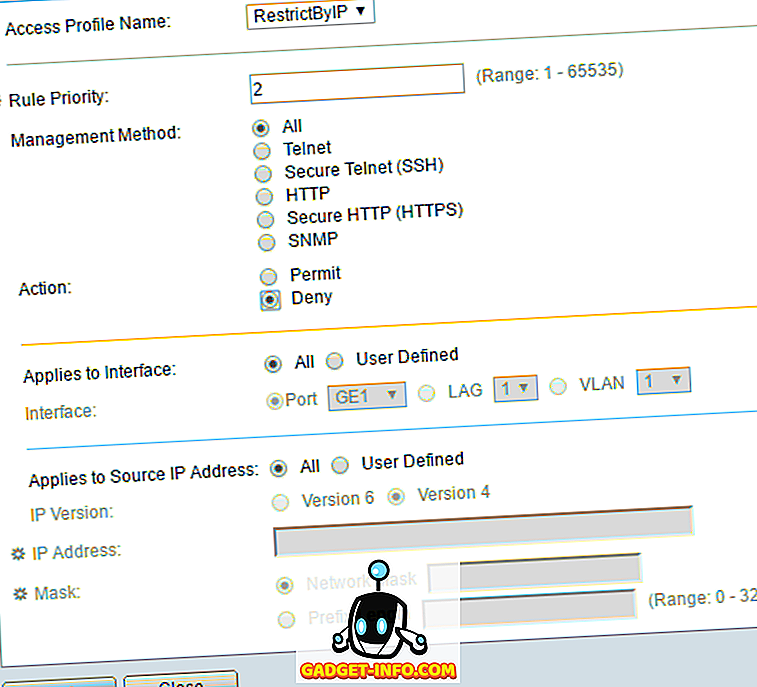

Most hozzá kell adnunk a második szabályunkat. Ehhez kattintson a Profilszabály táblázatban látható Hozzáadás gombra.

A második szabály nagyon egyszerű. Először is győződjön meg arról, hogy a hozzáférési profil neve ugyanaz, amit éppen létrehoztunk. Most a 2-es prioritásnak adjuk meg a szabályt, és válasszuk a Tiltás a cselekvésre lehetőséget . Győződjön meg róla, hogy minden más értékre van állítva. Ez azt jelenti, hogy minden IP-cím blokkolva lesz. Mivel azonban első szabályunk először kerül feldolgozásra, az IP-cím megengedett. Miután egy szabályt egyeztettünk, a többi szabály figyelmen kívül marad. Ha egy IP-cím nem felel meg az első szabálynak, akkor ez a második szabály lesz, ahol megegyezik és blokkolva lesz. Szép!

Végül be kell kapcsolnunk az új hozzáférési profilt. Ehhez menjen vissza az Access profilokhoz, és válassza ki az új profilt a legördülő listából (az Active Access Profile mellett ). Győződjön meg róla, hogy az Alkalmaz gombra kattint, és jónak kell lennie.

Ne feledje, hogy a konfiguráció jelenleg csak a futó konfigurációban van elmentve. Győződjön meg róla, hogy az Adminisztráció - Fájlkezelés - Konfiguráció másolása / mentése parancsra kattintva másolja a futó konfigurációt az indítási konfigurációba.

Ha egynél több IP-címet kíván hozzáférni a kapcsolóhoz, akkor csak hozzon létre egy másik szabályt, mint az első, de nagyobb prioritást adjon neki. Azt is meg kell győződnie arról, hogy megváltoztatja a Deny- szabály elsőbbségét, hogy magasabb prioritású legyen, mint az összes engedélyezési szabály. Ha bármilyen problémába ütközik, vagy nem tudja ezt megtenni, nyugodtan tegye fel a megjegyzéseket, és megpróbálok segíteni. Élvez!