Nagyon sok mindenhol van ma, van egy WiFi hálózat, amelyhez csatlakozhat. Akár otthon, akár az irodában, akár a helyi kávézóban van, rengeteg WiFi hálózat van. Minden WiFi hálózat valamilyen hálózati biztonsággal van beállítva, vagy mindenki számára hozzáférhető vagy rendkívül korlátozott, ahol csak bizonyos ügyfelek csatlakozhatnak.

A WiFi-biztonságról valójában csak néhány lehetőség van, különösen, ha otthoni vezeték nélküli hálózatot állít be. A három nagy biztonsági protokoll ma WEP, WPA és WPA2. A két nagy algoritmus, amelyet ezek a protokollok használnak, a TKIP és az AES a CCMP-vel. Az alábbiakban részletesebben ismertetem ezeket a fogalmakat.

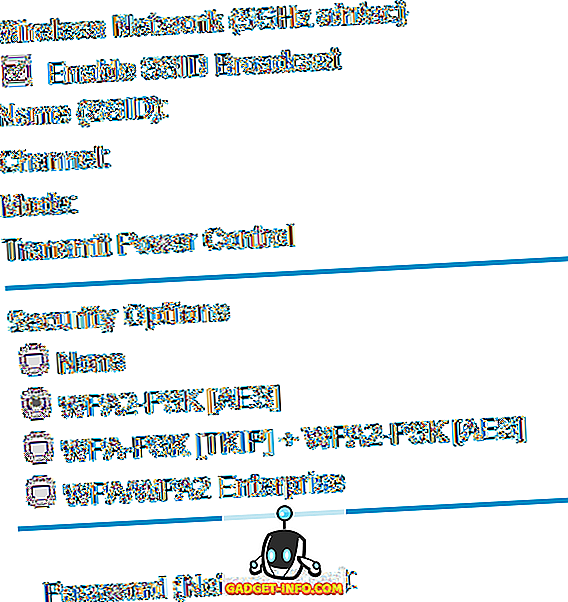

Melyik biztonsági lehetőség a választáshoz?

Ha nem érdekli az egyes protokollok mögött levő összes technikai részletet, és csak azt szeretné tudni, hogy melyiket válassza ki a vezeték nélküli útválasztó számára, akkor nézze meg az alábbi listát. Ez a legbiztonságosabb és legkevésbé biztonságos. Minél biztonságosabb a választás, annál jobb.

Ha nem biztos benne, hogy egyes eszközök képesek lesznek csatlakozni a legbiztonságosabb módszerrel, javaslom, hogy engedélyezze, majd ellenőrizze, hogy vannak-e problémák. Azt hittem, több eszköz nem támogatná a legmagasabb titkosítást, de meglepődött, hogy kiderül, hogy rendben vannak.

- WPA2 Enterprise (802.1x RADIUS)

- WPA2-PSK AES

- WPA-2-PSK AES + WPA-PSK TKIP

- WPA TKIP

- WEP

- Megnyitás (nincs biztonság)

Érdemes megjegyezni, hogy a WPA2 Enterprise nem használ előre megosztott kulcsokat (PSK), hanem az EAP protokollt használja, és a felhasználói azonosítóval és jelszóval történő hitelesítéshez backend RADIUS szervert igényel. A WPA2-vel és a WPA-val látott PSK alapvetően a vezeték nélküli hálózati kulcs, amelyet akkor kell beírnia, amikor először csatlakozik a vezeték nélküli hálózathoz.

A WPA2 Enterprise sokkal összetettebb a telepítéshez, és rendszerint csak vállalati környezetben vagy nagyon technikailag jól érzett tulajdonosoknál végezhető el. Gyakorlatilag csak a 2-től 6-ig terjedő lehetőségek közül választhat, bár a legtöbb útválasztónak már nincs lehetősége WEP-re vagy WPA TKIP-re, mert nem biztonságosak.

WEP, WPA és WPA2 áttekintés

Nem megyek túl sok technikai részletre e protokollok mindegyikére vonatkozóan, mert könnyedén megkaphatja őket a Google-nak sok további információért. Alapvetően a vezeték nélküli biztonsági protokollok a 90-es évek végén kezdődtek és azóta fejlődtek. Szerencsére csak egy csomó protokollt fogadtak el, ezért sokkal könnyebb megérteni.

WEP

A WEP-t vagy a Wired Equivalent Privacy- t 1997-ben adták vissza a vezeték nélküli hálózatokra vonatkozó 802.11-es szabvány mellett. Biztosítani kellett, hogy a vezetékes hálózatokkal egyenértékű titkosságot biztosítson (tehát a név).

A WEP 64 bites titkosítással kezdődött, és végül 256 bites titkosításig ment végbe, de a legnépszerűbb implementáció a routerekben 128 bites titkosítás volt. Sajnos, a WEP bevezetése után hamarosan a biztonsági kutatók több sebezhetőséget találtak, amelyek lehetővé tették számukra, hogy néhány percen belül megtörjék a WEP kulcsot.

A WEP protokoll a frissítések és javítások ellenére továbbra is sérülékeny és könnyen behatolható volt. Ezekre a problémákra válaszul a WiFi Alliance bevezette a WPA vagy WiFi védett hozzáférést, amelyet 2003-ban fogadtak el.

WPA

A WPA-t csak egy közbenső jogorvoslatnak szánták, amíg nem tudták véglegesíteni a WPA2-t, amelyet 2004-ben vezettek be, és jelenleg a jelenleg használt szabvány. A WPA a TKIP vagy a Temporal Key Integrity protokollt használja az üzenet integritásának biztosítására. Ez különbözött a WEP-től, amely CRC-t vagy ciklikus redundancia-ellenőrzést használt. A TKIP sokkal erősebb volt, mint a CRC.

Sajnos, hogy a dolgok kompatibilisek legyenek, a WiFi Alliance néhány szempontot kölcsönzött a WEP-től, ami végül a WPA-t TKIP-vel is bizonytalanította. A WPA tartalmazott egy új funkciót, a WPS-t (WiFi Protected Setup), amely megkönnyítette a felhasználók számára, hogy eszközöket csatlakoztassanak a vezeték nélküli útválasztóhoz. Azonban a biztonsági rések lehetővé tették a biztonsági kutatók számára, hogy rövid időn belül egy WPA-kulcsot is megtörjenek.

WPA2

A WPA2 már 2004-ben vált elérhetővé és 2006-ra hivatalosan is megkövetelte. A legnagyobb változás a WPA és a WPA2 között az AES titkosítási algoritmus használata a CCMP helyett a TKIP helyett.

A WPA-ban az AES opcionális volt, de a WPA2-ben az AES kötelező és a TKIP opcionális. A biztonság szempontjából az AES sokkal biztonságosabb, mint a TKIP. Néhány probléma merült fel a WPA2-ben, de csak a vállalati környezetben jelentkező problémák, és nem vonatkoznak az otthoni felhasználókra.

A WPA 64 bites vagy 128 bites kulcsot használ, a leggyakrabban 64 bites otthoni útválasztók számára. A WPA2-PSK és a WPA2-Personal cserélhető kifejezések.

Tehát, ha mindent meg kell emlékeznie mindezekről, ez a következő: A WPA2 a legbiztonságosabb protokoll, és az AES a CCMP-vel a legbiztonságosabb titkosítás. Ezenkívül a WPS-et le kell tiltani, mivel nagyon könnyű megragadni és rögzíteni az útválasztó PIN-kódját, amelyet ezután lehet használni az útválasztóhoz való csatlakozáshoz. Ha bármilyen kérdése van, ne habozzon megjegyzést tenni. Élvez!