A szubsztitúciós technika és az átültetési technika közötti lényeges különbség az, hogy a helyettesítési technika helyettesíti a szöveges betűket más betűkből, számokból és szimbólumokból. Másrészt, az átültetési technikák nem helyettesítik a levelet, hanem a szimbólum helyét változtatják meg.

Összehasonlító táblázat

| Az összehasonlítás alapja | Helyettesítési technika | Átültetési technika |

|---|---|---|

| Alapvető | A szöveges karaktereket más karakterekkel, számokkal és szimbólumokkal helyettesíti. | Átformálja a szöveges karakterek pozícióját. |

| Forms | Monoalpabetikus és polialhabetikus helyettesítő titkosító. | Kulcs nélküli és kulcsos átültetési titkosítás. |

| változtatások | A karakter személyazonossága megváltozik, míg pozíciója változatlan marad. | A karakter helyzete az identitás ellenére megváltozik. |

| Vétség | Az alacsony frekvenciájú betű megkülönbözteti a sima szöveget. | A megfelelő kulcshoz közeli billentyűk a közismert szöveget hozhatják nyilvánosságra. |

| Példa | Caesar Cipher | Reil Fence Cipher |

A helyettesítési technika meghatározása

A helyettesítési technika magában foglalja a betűk helyettesítését más betűkkel és szimbólumokkal. Egyszerűbb módon a szöveges karakterek helyébe lépnek, és helyükön más helyettesítő karaktereket, számokat és szimbólumokat használnak. A cézár titkosítás a helyettesítési technikát használja, ahol az ábécéket a többi ábécé helyettesíti, amelyek három sorban vannak a vonal előtt. Julius Caesar ezt a technikát dolgozta ki, és őt a Caesar Cipher-nek nevezték el. Például a „HOPE” szöveg a „KRSH” -ra alakul Caesar Cipher segítségével. Számos helyettesítési technikát fejlesztettek ki a cézár titkosítás után, mint például a mono-alfabetikus kód, a homofób szubsztitúciós rejtjel, a Polygram szubsztitúciós rejtjel, a Polyalphabetic helyettesítő rejtjel, a Playfair titkosítás és a Hill kódoló.

A császár titkára volt a leggyengébb rejtjel, bár a technikák fejlődése erősebbé tette az új verziót. A helyettesítési technika korlátozása az, hogy nagyon kiszámítható, ha a fordítási táblázat ismert, hogy a helyettesítés megszakadhat.

Az átültetés technikájának meghatározása

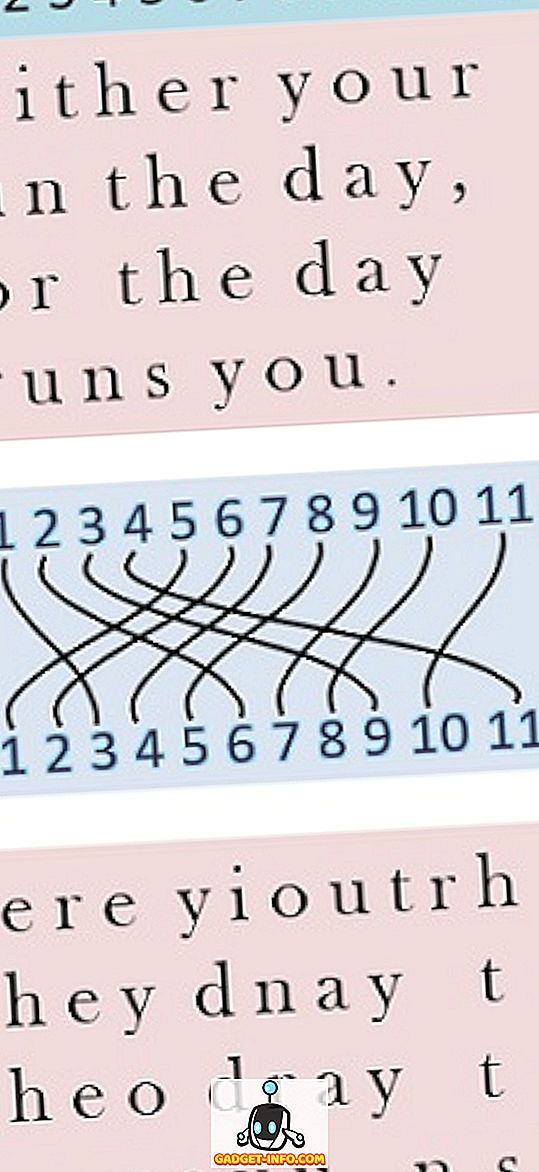

Az átültetési technikában a karakterek identitása változatlan marad, de pozícióikat megváltoztatják a titkosított szöveg létrehozásához. Az átültetési technikát az alábbi példában mutatjuk be. Itt módosítottuk a szöveg négy sorát az átültető kódoló segítségével. A kétdimenziós mátrixot a karakterek rendezésére használjuk, és az oszlopokat a kulcsnak megfelelően cseréljük. A kulcs segítségével meghatározható, hogy mely oszlopokat kell cserélni. Az ábrán látható kulcsot követve az 1. ábécé oszlopot a 3. oszlopra cseréljük, és a 2. oszlop alfabetéit a 6. oszlopra cseréljük.

A titkosított szöveg dekódolásához a fordított folyamatot kell követni. Az átültetési technikát nem tekintik nagyon biztonságos módszernek. A sima szöveg könnyen megtalálható a találati és próba módszer alkalmazásával, és gondosan figyelemmel kíséri a karakterek gyakoriságát és az egymást követő betűk párjainak jellegzetes mintáit (más néven digramok és trigramok a 2 és 3 betűcsoport esetében).

A szubsztitúciós technika és az átültetési technika közötti különbségek

- A helyettesítési technika helyettesíti a szöveges karaktereket, hogy titkosított szöveggé alakítsa. Másrészt, az átültetési technika alapvetően átrendezi az egyszerű szöveg karaktereit.

- A monofóliás, polialabetikus szubsztitúciós rejtjel, a Playfair titkosítás néhány olyan algoritmus, amely a helyettesítési technikát használja. Ezzel ellentétben az átültetési technikák formái kulcsfontosságúak és kulcsfontosságú átültetési titkosítás.

- A szubsztitúciós technika célja, hogy megváltoztassa az entitás azonosságát, míg az átültetés technikája megváltoztatja az entitás helyzetét, nem pedig identitását.

- Az alacsony frekvenciájú betű segítségével a egyszerű szöveg könnyen felismerhető a helyettesítési technikában. Éppen ellenkezőleg, az átültetési technikában a jobb oldali kulcshoz közeli kulcsok a szöveges felismeréshez vezetnek.

Következtetés

A szubsztitúciós és transzponálási technikákat egy egyszerű szöveg konvertálására használják, ahol a helyettesítési technika helyettesíti a karaktereket, míg az átültetési technika átrendezi a karaktereket egy titkosított szöveg létrehozásához. Azonban a helyettesítő titkosító egyszerűbb és könnyebb megtörni.